Hiện nay, khi doanh nghiệp và người dùng đều có xu hướng lưu trữ thông tin trực tuyến thì bảo mật kỹ thuật số nắm một vai trò ngày càng quan trọng. Mọi tương tác với các ứng dụng, dịch vụ và dữ liệu được lưu trữ trên mạng Internet bằng những tài khoản trực tuyến đều cần được bảo mật một cách tuyệt đối và chính xác nhất.

Mật khẩu có thể bảo vệ các tài sản trực tuyến, nhưng chỉ vậy thì chưa đủ khi tội phạm mạng ngày càng tinh vi hơn. Để ngăn chặn các truy cập trái phép, ngay cả khi mật khẩu đã bị đánh cắp, người dùng cần phải sử dụng các giải pháp mạnh hơn để bảo vệ tài nguyên của mình. Conditional Access sẽ là chìa khóa giúp người dùng yên tâm hơn trong bảo mật quyền truy cập.

Vậy Conditional Access là gì ? Nó hoạt động như thế nào? Hãy cùng tìm hiểu trong bài viết dưới đây:

1. Conditional Access là gì?

Conditional Access (truy cập có điều kiện) là một tính năng của Microsoft 365 và Azure Active Directory (Azure AD) trong lĩnh vực bảo mật thông tin, cho phép kiểm soát và giám sát quyền truy cập vào các tài nguyên như dữ liệu, ứng dụng, hệ thống mạng… dựa trên các điều kiện được thiết lập trước.

Tính năng truy nhập có điều kiện giúp đảm bảo tính bảo mật cho tổ chức bằng cách kiểm soát quyền truy cập vào dữ liệu và ứng dụng từ các thiết bị khác nhau và địa điểm đăng nhập khác nhau. Nó cũng giúp giảm thiểu nguy cơ bị tấn công từ các người dùng giả mạo hoặc các hoạt động độc hại, đồng thời giảm thiểu rủi ro bảo mật do việc sử dụng các thiết bị không an toàn hoặc không được quản lý đúng cách.

Khi người dùng cố gắng truy cập vào một tài nguyên bị giới hạn, họ sẽ phải trải qua một số bước kiểm tra để được cho phép truy cập, bao gồm xác thực đa yếu tố như mã OTP (One-time password) hoặc xác thực đa phương thức MFA (Multi-factor authentication).

Tính năng truy nhập có điều kiện cũng giúp doanh nghiệp tuân thủ các quy định và chính sách an ninh mạng, giảm thiểu rủi ro và nâng cao độ tin cậy của hệ thống.

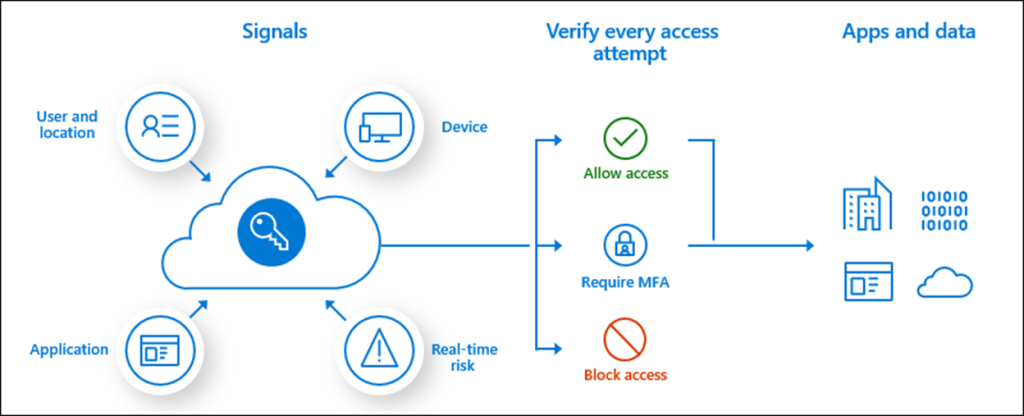

2. Conditional Access hoạt động như thế nào?

Với Conditional Access, người quản trị có thể kiểm soát quyền truy cập tài nguyên một cách chính xác, từ đó giúp bảo vệ tài nguyên của tổ chức và giảm thiểu nguy cơ bị tấn công hoặc rò rỉ thông tin.

Conditional Access hoạt động theo các bước sau:

2.1 Người dùng yêu cầu truy cập vào tài nguyên

Khi người dùng yêu cầu truy cập vào tài nguyên, ví dụ như email, tệp tin hoặc ứng dụng, yêu cầu sẽ được gửi đến Azure Active Directory.

2.2 Xác định thông tin người dùng

Azure Active Directory sẽ xác định thông tin về người dùng, bao gồm địa chỉ IP, thiết bị, vai trò và trạng thái bảo mật.

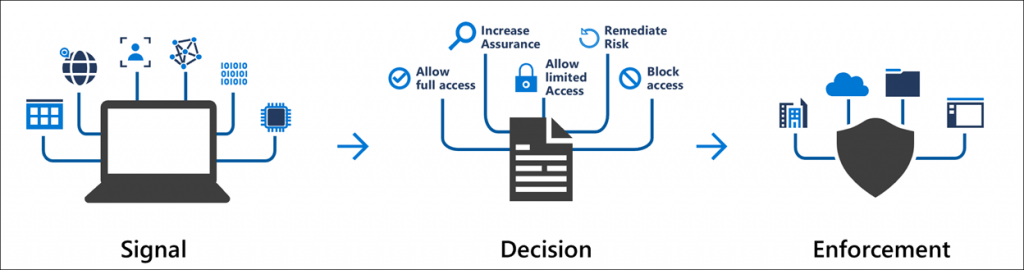

2.3 So sánh với chính sách Conditional Access

Azure Active Directory sẽ so sánh các thông tin này với các điều kiện và chính sách được cấu hình trước đó trong Conditional Access. Điều kiện và chính sách này bao gồm nhiều yếu tố bảo mật như vị trí địa lý, loại thiết bị, trạng thái bảo mật, vai trò người dùng, thời gian truy cập và nhiều yếu tố khác.

2.4 Cấp quyền truy cập hoặc từ chối

Nếu người dùng đáp ứng được các điều kiện và chính sách được cấu hình, người dùng sẽ được cấp quyền truy cập vào tài nguyên bảo mật. Nếu người dùng không đáp ứng được các điều kiện và chính sách, người dùng sẽ bị từ chối truy cập vào tài nguyên của doanh nghiệp.

2.5 Yêu cầu các hành động bảo mật

Nếu người dùng không đáp ứng được các điều kiện, Conditional Access có thể yêu cầu người dùng thực hiện các hành động bảo mật nhất định để đáp ứng các yêu cầu bảo mật, ví dụ như sử dụng ứng dụng xác thực bổ sung hoặc đăng nhập lại từ thiết bị khác.

2.6 Xem bản ghi kiểm tra

Người quản trị có thể xem các bản ghi kiểm tra của Conditional Access để biết chính sách đã được áp dụng và xem thông tin về các yêu cầu truy cập đã được chấp thuận hoặc bị từ chối.

3. Lợi ích khi sử dụng Conditional Access

Sử dụng Conditional Access giúp tăng cường bảo mật, tăng tính linh hoạt và tiện dụng, giảm chi phí và tăng khả năng quản trị của tổ chức:

● Tăng cường bảo mật: Conditional Access cho phép người quản trị tạo ra các chính sách bảo mật tùy chỉnh để bảo vệ tài nguyên của tổ chức.

● Tăng tính linh hoạt và tiện dụng: Conditional Access giúp tăng tính linh hoạt và tiện dụng cho người dùng. Người dùng có thể truy cập vào tài nguyên của tổ chức từ bất kỳ đâu và bằng bất kỳ thiết bị nào, miễn là họ tuân thủ các yêu cầu bảo mật được đặt ra.

● Giảm chi phí: Bằng cách giảm số lần cần phải sử dụng các phương tiện bảo mật truyền thống như thiết bị bảo mật hay phần mềm bảo mật độc lập, điều này có thể giảm tải cho người quản trị và giúp tăng hiệu quả trong việc quản lý bảo mật của tổ chức. Ngoài ra, Conditional Access chỉ định quyền truy cập tài nguyên đúng mức giúp tránh những chi phí không cần thiết cho việc quản lý quyền truy cập.

● Tăng khả năng quản trị: Người quản trị có thể quản lý các chính sách bảo mật từ một điểm duy nhất và theo dõi hoạt động của người dùng để phát hiện các hành vi đáng ngờ hay các cuộc tấn công đang diễn ra.

● Giảm chi phí cho các giấy tờ liên quan đến bảo mật: Với Conditional Access, việc quản lý quyền truy cập tài nguyên có thể được thực hiện tự động, do đó giảm chi phí cho việc tạo và quản lý các giấy tờ liên quan đến bảo mật.

4. Triển khai và quản lý Conditional Access

● Conditional Access là một giải pháp tăng cường bảo mật và giảm chi phí bảo mật trong các tổ chức. Conditional Access cho phép người quản trị kiểm soát quyền truy cập vào các tài nguyên dựa trên các điều kiện như địa điểm, thiết bị, vai trò, hoặc trạng thái bảo mật.

● Để triển khai và quản lý Conditional Access cần phải được thực hiện đúng cách để đảm bảo tính hiệu quả và độ tin cậy của nó. Người quản trị cần tạo chính sách, xác định đối tượng áp dụng chính sách, đảm bảo tính khả dụng của các yêu cầu bảo mật, kiểm tra tính hiệu quả của chính sách, quản lý các hành động bảo mật và theo dõi các bản ghi kiểm tra.

4.1 Tạo chính sách Conditional Access

Người quản trị cần truy cập vào Azure Portal và tạo các chính sách Conditional Access bằng cách thiết lập các điều kiện và hành động bảo mật mà người dùng cần tuân theo để được truy cập vào tài nguyên.

4.2 Xác định đối tượng áp dụng chính sách

Người quản trị có thể áp dụng chính sách cho người dùng, nhóm người dùng hoặc ứng dụng.

4.3 Đảm bảo tính khả dụng của các yêu cầu bảo mật

Người quản trị cần đảm bảo rằng các yêu cầu bảo mật đưa ra trong chính sách Conditional Access là khả thi với các đối tượng áp dụng chính sách. Ví dụ, chính sách không được đặt quá khắt khe để không ảnh hưởng đến sự tiện dụng của người dùng.

4.4 Kiểm tra tính hiệu quả của chính sách

Người quản trị cần kiểm tra chính sách Conditional Access để đảm bảo rằng chúng hoạt động như mong đợi và không gây ra các tác động phụ không mong muốn. Sau đó, người quản trị có thể xem các bản ghi kiểm tra để biết chính sách đã được áp dụng và xem thông tin về các yêu cầu truy cập đã được chấp thuận hoặc bị từ chối.

4.5 Quản lý các hành động bảo mật

Người quản trị cần quản lý các hành động bảo mật được yêu cầu khi người dùng không đáp ứng được các điều kiện bảo mật, bao gồm các yêu cầu xác thực bổ sung hoặc đăng nhập lại từ thiết bị khác.

4.6 Theo dõi và đánh giá

Người quản trị cần theo dõi và đánh giá các bản ghi kiểm tra để cải thiện chính sách Conditional Access và đảm bảo rằng các tài nguyên của tổ chức được bảo vệ tốt hơn.